Với sự phát triển không ngừng của công nghệ, những cuộc tấn công mạng thông qua mạng Internet cũng ngày càng trở nên đa dạng hơn. Và nếu doanh nghiệp không có những kiến thức liên quan đến vấn đề này, việc các thông tin kinh doanh quan trọng bị xâm phạm chỉ là chuyện sớm muộn. Bài viết này sẽ cung cấp cho bạn các kiểu tấn công mạng phổ biến hiện nay và cách giúp bạn phòng tránh chúng hiệu quả nhất. Cùng khám phá nhé!

Malware – Tấn công bằng phần mềm độc hại

Tấn công Malware là gì?

Tấn công Malware là một trong những hình thức tấn công qua mạng phổ biến nhất hiện nay. Malware bao gồm:

- Spyware (phần mềm gián điệp)

- Ransomware (mã độc tống tiền)

- Vi-rút

- Worm (phần mềm độc hại lây lan với tốc độ nhanh)

Thông thường, Hacker sẽ tiến hành tấn công người dùng thông qua các lỗ hổng bảo mật. Hoặc lừa người dùng Click vào một đường Link hoặc Email (Phishing) để cài phần mềm độc hại tự động vào máy tính. Một khi được cài đặt thành công, Malware sẽ gây ra những hậu quả nghiêm trọng:

- Chặn các truy cập vào hệ thống mạng và dữ liệu quan trọng (Ransomware).

- Cài đặt thêm phần mềm độc hại khác vào máy tính người dùng.

- Đánh cắp dữ liệu (Spyware).

- Phá hoại phần cứng, phần mềm, làm hệ thống bị tê liệt, không thể hoạt động.

Malware là hình thứ tấn công mạng rất phổ biến hiện nay

Cách phòng chống Malware

- Sao lưu dữ liệu thường xuyên: Việc này sẽ giúp bạn không phải lo lắng khi dữ liệu bị phá hủy.

- Thường xuyên cập nhật phần mềm: Các bản cập nhật của phần mềm (trình duyệt, hệ điều hành, phần mềm diệt Virus,…) sẽ vá lỗi bảo mật còn tồn tại trên phiên bản cũ, đảm bảo an toàn thông tin cho người dùng.

- Cẩn thận với các Link hoặc File lạ: Đây là phương thức lừa đảo khá phổ biến của Hacker. Chúng sẽ gửi Email hoặc nhắn tin qua Facebook, đính kèm Link Download và nói rằng đó là File quan trọng hoặc chứa nội dung hấp dẫn. Khi tải về, các File này thường nằm ở dạng .docx, .xlxs, .pptx hay .pdf, nhưng thực chất là File .exe (chương trình có thể chạy được). Ngay lúc người dùng Click mở File, mã độc sẽ lập tức bắt đầu hoạt động.

Tấn công giả mạo (Phishing)

Tấn công Phishing là gì?

Phishing (tấn công giả mạo) là hình thức tấn công mạng bằng giả mạo thành một đơn vị uy tín để chiếm lòng tin và yêu cầu người dùng cung cấp thông tin cá nhân cho chúng.

Đây là hình thức tin tác giả mạo các đơn vị uy tín để đánh lừa người dùng

Thông thường, Hacker sẽ giả mạo là ngân hàng, ví điện tử, trang giao dịch trực tuyến hoặc các công ty thẻ tín dụng để lừa người dùng chia sẻ các thông tin cá nhân như: tài khoản & mật khẩu đăng nhập, mật khẩu giao dịch, thẻ tín dụng và các thông tin quan trọng khác.

Phương thức tấn công này thường được thực hiện thông qua việc gửi Email và tin nhắn. Người dùng khi mở Email và Click vào đường Link giả mạo sẽ được yêu cầu đăng nhập. Nếu “cắn câu”, tin tặc sẽ có được thông tin cá nhân của người dùng ngay tức khắc.

Phương thức Phishing được phát hiện lần đầu tiên vào năm 1987. Thuật ngữ là sự kết hợp của 2 từ: Fishing For Information (câu thông tin) và Phreaking (trò lừa đảo sử dụng điện thoại của người khác không trả phí). Do sự tương đồng trong việc “câu cá” và “câu thông tin người dùng”, nên thuật ngữ Phishing ra đời.

Các phương thức tấn công Phishing

Giả mạo Email

Đây là hình thức Phishing khá căn bản. Tin tặc sẽ gửi Email đến người dùng dưới danh nghĩa của một đơn vị/tổ chức uy tín nhằm dẫn dụ người dùng truy cập đến Website giả mạo

Những Email giả mạo thường rất tinh vi và rất giống với Email chính chủ, khiến người dùng nhầm lẫn và trở thành nạn nhân của cuộc tấn công. Dưới đây là một số cách mà tin tặc thường ngụy trang:

- Địa chỉ người gửi (VD: Địa chỉ đúng là [email protected] thì sẽ được giả mạo thành [email protected])

- Thiết kế các cửa sổ Pop-up giống hệt bản gốc (cả màu sắc, Font chữ,…)

- Sử dụng kỹ thuật giả mạo đường dẫn để lừa người dùng (VD: đường dẫn là congtyB.com nhưng khi nhấn vào thì điều hướng đến contyB.com)

- Sử dụng hình ảnh thương hiệu của các tổ chức lớn để tăng độ tin cậy.

Giả mạo Website

Giả mạo Website trong tấn công Phishing là làm giả một trang chứ không phải toàn bộ Website. Trang được làm giả thường là trang đăng nhập để cướp thông tin của người dùng.

Website giả thường có những đặc điểm sau:

- Thiết kế giống đến 99% so với Website gốc.

- Đường dẫn chỉ khác 1 ký tự duy nhất (VD: facebook.com và fakebook.com, microsoft.com và mircosoft.com,…)

- Luôn có những thông điệp khuyến khích người dùng cung cấp thông tin cá nhân.

Cách phòng chống tấn công Phishing

- Cảnh giác với các Email có xu hướng thúc giục bạn nhập thông tin cá nhân, thông tin nhạy cảm (thông tin thẻ tín dụng, thông tin tài khoản,..)

- Không Click vào các đường dẫn được gửi đến Email nếu không chắc chắn an toàn.

- Không trả lời những thư rác, lừa đảo.

- Luôn cập nhật phần mềm, ứng dụng đề phòng các lỗ hổng bảo mật có thể bị tấn công.

Các công cụ hạn chế Phishing

- SpoofGuard: Đây là một Plugin trình duyệt tương thích với Microsoft Internet Explorer. SpoofGuard sẽ đặt “cảnh báo” trên thanh công cụ của trình duyệt. Nó sẽ chuyển từ màu xanh sang màu đỏ nếu bạn vô tình truy cập vào Website giả mạo Phishing. Nếu bạn cố nhập các thông tin quan trọng vào một trang giả mạo, SpoofGuard sẽ lưu dữ liệu của bạn và đưa ra cảnh báo.

- Anti-phishing Domain Advisor: Thực chất đây là một Toolbar (thanh công cụ) giúp cảnh báo những trang web lừa đảo, dựa theo dữ liệu của công ty Panda Security.

- Netcraft Anti-phishing Extension: Netcraft là đơn vị uy tín trong việc cung cấp các dịch vụ bảo mật. Trong số đó, tiện ích mở rộng chống Phishing của Netcraft được đánh giá rất tốt với nhiều tính năng cảnh báo thông minh cho người dùng.

Tấn công từ chối dịch vụ (Dos và DDoS)

DoS (Denial of Service) là “đánh sập tạm thời” một hệ thống, máy chủ hoặc mạng nội bộ. Để thực hiện được điều này, các Hacker thường tạo ra một lượng Traffic/Request khổng lồ ở cùng một thời điểm, khiến cho hệ thống bị quá tải. Theo đó, người dùng sẽ không thể truy cập vào dịch vụ trong khoảng thời gian mà cuộc tấn công DoS diễn ra.

DoS và DDoS là hai hình thức tấn công từ chối dịch vụ

Một hình thức biến thể của DoS là DDoS (Distributed Denial of Service): Tin tặc sử dụng một mạng lưới các máy tính (Botnet) để tấn công người dùng.vấn đề ở đây là chính các máy tính thuộc mạng lưới Botnet sẽ không biết bản thân đang bị lợi dụng trở thành công cụ tấn công.

Một số hình thức tấn công DDoS

Tấn công gây nghẽn mạng (UDP Flood và Ping Flood)

- Mục tiêu: Gây quá tải hệ thống mạng bằng lượng truy cập lớn đến từ nhiều nguồn để chặn các truy cập thực của người dùng.

- Phương thức: Gây nghẽn đối tượng bằng các gói UDP và ICMP.

Tấn công SYN flood (TCP)

- Mục tiêu: Gây cạn tài nguyên máy chủ, ngăn chặn việc nhận các yêu cầu kết nối mới.

- Phương thức: Lợi dụng quá trình “bắt tay” 3 chặng TCP, gửi đi yêu cầu SYN đến máy chủ và được phản hồi bằng một gói SYN-ACK. Nhưng không gửi lại gói ACK, điều này khiến cho tài nguyên máy chủ bị sử dụng hết vào việc đợi gói ACK gửi về.

Tấn công khuếch đại DNS

- Mục tiêu: Làm quá tải hệ thống bằng phản hồi từ các bộ giải mã DNS.

- Phương thức: Mạo danh địa chỉ IP của máy bị tấn công để gửi yêu cầu nhiều bộ giải mã DNS. Các bộ giải mã hồi đáp về IP của máy có kích thước gói dữ liệu có thể lớn hơn kích thước của yêu cầu tới 50 lần.

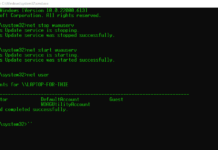

Cách phòng chống tấn công DDoS

- Theo dõi lưu lượng truy cập của bạn: Với cách này, bạn có thể phát hiện được các vụ tấn công DDoS nhỏ mà tin tặc vẫn thường dùng để Test năng lực của mạng lưới trước khi tấn công thật sự.

- Nếu bạn có thể xác định được địa chỉ của các máy tính thực hiện tấn công: có thể tạo một ACL (danh sách quản lý truy cập) trong tường lửa để thực hiện chặn các IP này.

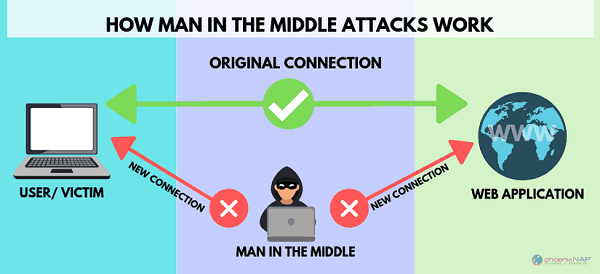

Tấn công trung gian (Man-in-the-middle attack)

Tấn công trung gian (MitM), còn gọi là tấn công nghe lén, xảy ra khi kẻ tấn công xâm nhập vào một giao dịch/sự giao tiếp giữa 2 đối tượng. Một khi đã chen vào thành công, chúng có thể đánh cắp dữ liệu trong giao dịch đó.

Tấn công trung gian còn gọi là tấn công nghe lén

Các hình thức tấn công trung gian

- Sniffing: Sniffing hoặc Packet Sniffing là kỹ thuật được sử dụng để nắm bắt các gói dữ liệu vào và ra của hệ thống. Packet Sniffing cũng tương tự với việc nghe trộm trong điện thoại. Sniffing được xem là hợp pháp nếu được sử dụng đúng cách. Doanh nghiệp có thể thực hiện để tăng cường bảo mật.

- Packet Injection: Kẻ tấn công sẽ đưa các gói dữ liệu độc hại vào với dữ liệu thông thường. Bằng cách này, người dùng thậm chí không nhận thấy tệp/phần mềm độc hại bởi chúng đến như một phần của luồng truyền thông hợp pháp. Những tập tin này rất phổ biến trong các cuộc tấn công trung gian cũng như các cuộc tấn công từ chối dịch vụ.

- Gỡ rối phiên: Bạn đã từng gặp thông báo “Phiên hoạt động đã hết hạn” chưa? Nếu đã từng thực hiện thanh toán trực tuyến hoặc điền vào biểu mẫu, hẳn bạn sẽ biết thuật ngữ này. Khoản thời gian từ lúc bạn đăng nhập vào tài khoản ngân hàng của bạn đến khi đăng xuất khỏi tài khoản đó được gọi là một phiên. Các phiên này là mục tiêu của tin tặc. Bởi chúng có khả năng chứa thông tin kín đáo. Trong hầu hết các trường hợp, một Hacker thiết lập sự hiện diện của mình trong phiên. Và cuối cùng nắm quyền kiểm soát nó. Các cuộc tấn công này có thể được thực thi theo nhiều cách khác nhau.

- Loại bỏ SSL: SSL Stripping hoặc SSL Downgrade Attack là một loài hiếm khi nói đến các cuộc tấn công MiTM, nhưng cũng là một trong những nguy hiểm nhất. Chứng chỉ SSL/TLS giữ liên lạc của chúng tôi an toàn trực tuyến thông qua mã hóa. Trong các cuộc tấn công SSL, kẻ tấn công loại bỏ kết nối SSL/TLS và chuyển giao thức từ HTTPS an toàn sang HTTP không an toàn.

Cách phòng chống tấn công trung gian

- Đảm bảo các Website bạn truy cập đã cài SSL.

- Không mua hàng hoặc gửi dữ liệu nhạy cảm khi dùng mạng công cộng.

- Không nhấp vào Link hoặc Email độc hại.

- Có các công cụ bảo mật thích hợp được cài đặt trên hệ thống của bạn.

- Tăng cường bảo mật cho hệ thống mạng của gia đình bạn.

Khai thác lỗ hổng Zero-day (Zero day attack)

Lỗ hổng zero-day (0-day Vulnerability) thực chất là những lỗ hổng bảo mật của phần mềm hoặc phần cứng mà người dùng chưa phát hiện ra. Chúng tồn tại trong nhiều môi trường khác nhau như: Website, Mobile Apps, hệ thống mạng doanh nghiệp, phần mềm – phần cứng máy tính, thiết bị IoT, Cloud, …

Zero-day là những lổ hổng bảo mật trên hệ thống mà người dùng chưa phát hiện ra

Sự khác nhau giữa một lỗ hổng bảo mật thông thường và một lỗ hổng Zero-day nằm ở chỗ: Lỗ hổng Zero-day là những lỗ hổng chưa được biết tới bởi đối tượng sở hữu hoặc cung cấp sản phẩm chứa lỗ hổng.

Thông thường ngay sau khi phát hiện ra lỗ hổng 0-day, bên cung cấp sản phẩm sẽ tung ra bản vá bảo mật cho lỗ hổng này để người dùng được bảo mật tốt hơn. Tuy nhiên trên thực tế, người dùng ít khi cập nhật phiên bản mới của phần mềm ngay lập tức. Điều đó khiến cho Zero-day được biết đến là những lỗ hổng rất nguy hiểm. Có thể gây thiệt hại nghiêm trọng cho doanh nghiệp và người dùng.

Một khi được công bố rộng rãi ra công chúng, lỗ hổng 0-day trở thành lỗ hổng n-day.

Cách phòng chống lỗ hổng Zero-day

- Thường xuyên cập nhật phần mềm và hệ điều hành

- Triển khai giám sát bảo mật theo thời gian thực

- Triển khai hệ thống IDS và IPS

- Sử dụng phần mềm quét lỗ hổng bảo mật

Các loại hình tấn công khác

Ngoài ra, còn rất nhiều hình thức tấn công mạng khác như:

- Tấn công chuỗi cung ứng

- Tấn công Email

- Tấn công vào con người

- Tấn công nội bộ tổ chức

Mỗi hình thức tấn công đều có những đặc tính riêng. Và chúng ngày càng tiến hóa phức tạp, tinh vi đòi hỏi các cá nhân, tổ chức phải liên tục cảnh giác & cập nhật các công nghệ phòng chống mới.

Các giải pháp hạn chế tấn công mạng

Đối với cá nhân

- Bảo vệ mật khẩu cá nhân bằng cách: đặt mật khẩu phức tạp, bật tính năng bảo mật 2 lớp – xác nhận qua điện thoại,… Chi tiết tại: 3 kiểu Tấn công Password cơ bản & cách phòng chống

- Hạn chế truy cập vào các điểm Wifi công cộng

- Không sử dụng phần mềm bẻ khóa (crack)

- Luôn cập nhật phần mềm, hệ điều hành lên phiên bản mới nhất.

- Cẩn trọng khi duyệt Email, kiểm tra kỹ tên người gửi để phòng tránh lừa đảo.

- Tuyệt đối không tải các File hoặc nhấp vào đường link không rõ nguồn gốc.

- Hạn chế sử dụng các thiết bị ngoại vi (USB, ổ cứng) dùng chung.

- Sử dụng một phần mềm diệt Virus uy tín.

Đối với tổ chức, doanh nghiệp

- Xây dựng một chính sách bảo mật với các điều khoản rõ ràng, minh bạch

- Lựa chọn các phần mềm, đối tác một cách kỹ càng. Ưu tiên những bên có cam kết bảo mật và cam kết cập nhật bảo mật thường xuyên.

- Tuyệt đối không sử dụng các phần mềm Crack

- Luôn cập nhật phần mềm, Firmware lên phiên bản mới nhất.

- Sử dụng các dịch vụ lưu trữ đám mây uy tín cho mục đích lưu trữ.

- Đánh giá bảo mật & Xây dựng một chiến lược an ninh mạng tổng thể cho doanh nghiệp, bao gồm các thành phần: bảo mật Website, bảo mật hệ thống máy chủ, mạng nội bộ, hệ thống quan hệ khách hàng (CRM), bảo mật IoT, bảo mật hệ thống CNTT – vận hành…

- Tổ chức các buổi đào tạo, Training kiến thức sử dụng Internet an toàn cho nhân viên.

Kết luận

Trên đây là một số hình thức tấn công mạng phổ biến hiện nay. Hy vọng những thông tin này đã giúp ích cho bạn trong việc nâng cao độ bảo mật cho hệ thống của cá nhân cũng như doanh nghiệp.